¿Qué es Trojan:Win32/Casdet!rfn?

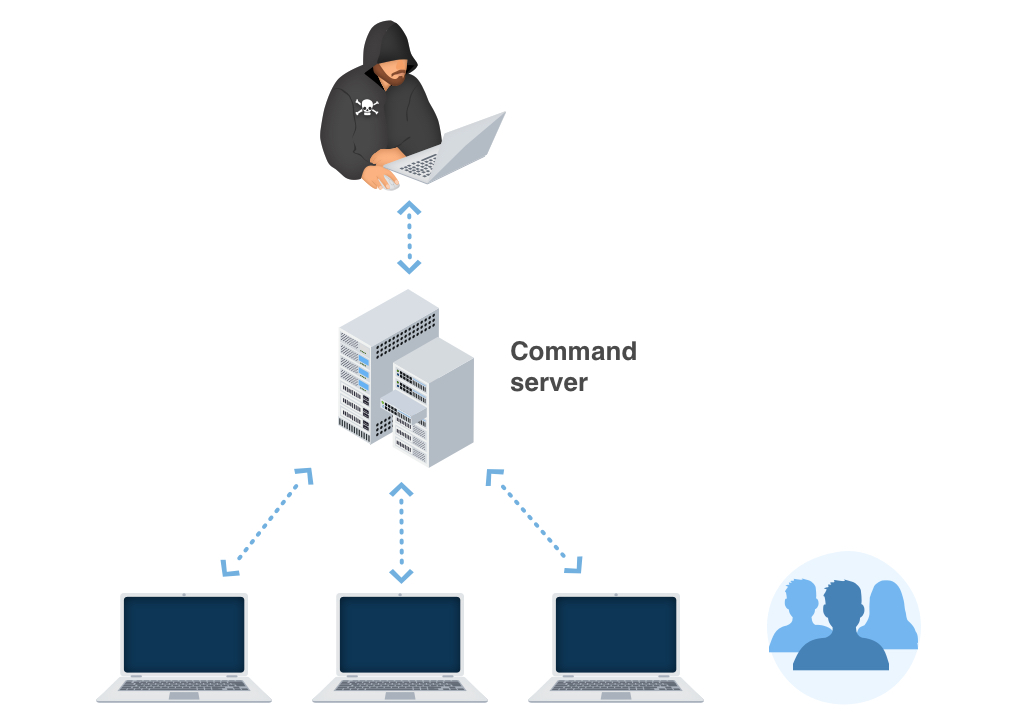

Trojan:Win32/Casdet puede llevar a cabo diversas acciones perjudiciales en tu computadora infectada, como robar información personal, instalar malware adicional y permitir que atacantes remotos obtengan acceso no autorizado a tu sistema. Es crucial eliminar de inmediato Trojan:Win32/Casdet!rfn de tu computadora para evitar más daños en tu sistema y datos.

En la mayoría de los casos, el spyware Trojan:Win32/Casdet no muestra ningún signo visible de su presencia. Sin embargo, los usuarios pueden observar cambios en los componentes que utilizan a diario, ya que este virus no puede mantener todo en silencio.

Resumen de Trojan:Win32/Casdet!rfn

Estas modificaciones pueden ser tan conformes:

- Extracción de código ejecutable. Los ciberdelincuentes suelen utilizar empacadores binarios para dificultar que el código malicioso sea analizado por los expertos en seguridad informática. Un empacador es una herramienta que comprime, cifra y modifica el formato de un archivo malicioso. A veces, los empacadores también pueden utilizarse con fines legítimos, por ejemplo, para proteger un programa contra el cracking o la copia.

- Inyección (interproceso);

- Inyección (Process Hollowing);

- Crea memoria RWX. Existe un truco de seguridad con las regiones de memoria que permite a un atacante llenar un búfer con un código de shell y luego ejecutarlo. Llenar un búfer con código de shell no es gran cosa, es solo datos. El problema surge cuando el atacante es capaz de controlar el puntero de instrucción (EIP), por lo general, corrompiendo el marco de pila de una función mediante un desbordamiento de búfer basado en pila, y luego cambiando el flujo de ejecución asignando este puntero a la dirección del código de shell.

- El tráfico HTTP contiene características sospechosas que pueden ser indicativas de tráfico relacionado con malware;

- Realiza algunas solicitudes HTTP;

- Es probable que el archivo binario contenga datos cifrados o comprimidos. En este caso, el cifrado es una forma de ocultar el código del virus de los antivirus y de los analistas de virus.

- Ejecuta un proceso e inyecta código en él, probablemente durante el desempaquetado;

- Comprueba la presencia de ventanas conocidas de depuradores y herramientas forenses;

- Roba información privada de los navegadores de Internet locales;

- La actividad de red contiene más de un agente de usuario único;

- Recopila información sobre las aplicaciones instaladas;

- Comprueba el nombre de la CPU en el registro, posiblemente para evitar la virtualización;

- Obtiene credenciales de software cliente de FTP locales;

- Recopila información relacionada con los clientes de mensajería instantánea instalados;

- Recopila información para identificar el sistema. Existen características de comportamiento humano que pueden utilizarse para identificar digitalmente a una persona y otorgar acceso a sistemas, dispositivos o datos. A diferencia de las contraseñas y los códigos de verificación, las huellas digitales son partes fundamentales de la identidad del usuario. Entre las amenazas bloqueadas en los sistemas de procesamiento y almacenamiento de datos biométricos se encuentran el spyware, el malware utilizado en ataques de phishing (principalmente descargadores y distribuidores de spyware), el ransomware y los troyanos bancarios, que representan el mayor peligro.

Comportamiento similar

Dominios relacionados

| klegrandlichgrum.com | Trojan-Ransom.GandCrab |

| ip-api.com | Trojan-Ransom.GandCrab |

¿Cómo se distribuye Trojan:Win32/Casdet!rfn?

La mayoría de los casos de Trojan:Win32/Casdet!rfn entrega de malware va a estas maneras:

La distribución de anuncios maliciosos en la web ha sido un método utilizado desde hace mucho tiempo para propagar malware. El consejo de evitar hacer clic en anuncios llamativos en sitios web no confiables ha existido tanto tiempo como los propios anuncios en Internet. También se puede instalar complementos bloqueadores de anuncios en el navegador web, que manejan de manera efectiva todos los tipos de anuncios. Sin embargo, si ya hay adware en tu PC y está generando estos anuncios, los bloqueadores de anuncios no serán efectivos.

El envío masivo de correo no deseado se ha convertido en un método muy popular de distribución de malware, ya que los usuarios no sospechan de las notificaciones de DHL o Amazon sobre un envío entrante. Sin embargo, es bastante fácil distinguir el correo electrónico malicioso del original. El que es enviado por los ciberdelincuentes tiene una dirección de remitente extraña, como [email protected], mientras que la dirección de correo electrónico original tiene un nombre de dominio específico (@amazon.com o @dhl.us) y también se puede ver en el sitio web oficial en la pestaña “Contáctanos”.

La inclusión de software en paquetes es una práctica extendida entre los desarrolladores de virus. Los usuarios que piratean programas para poder usarlos sin comprar una licencia aceptan cualquier oferta para incluir otro programa en el paquete, porque de esta manera obtienen dinero. Examina cuidadosamente la ventana de instalación en busca de señales como “Configuración de instalación avanzada” u otras similares. La capacidad de desactivar la instalación de malware a menudo se oculta bajo estos elementos.

¿Cómo puedo detectar que mi PC está infectado con el virus Trojan:Win32/Casdet!rfn?

En diferentes partes del mundo, las víctimas del Trojan:Win32/Casdet!rfn informan sobre diferentes señales de actividad del virus. No obstante, el signo común de que tu PC ha sido atacada por una herramienta de hackeo es la desactivación de los mecanismos de seguridad (contraseñas) en los principales elementos del sistema.

Los cambios que realiza el virus Trojan:Win32/Casdet!rfn son los siguientes:

Desactivación de Windows Defender. La solución antivirus integrada de Microsoft es un objetivo favorito de los creadores de malware. Y dado que es tan fácil de desactivar a través de las Directivas de Grupo, cada segundo virus troyano realiza esta acción. XXXXXXXXXX no es una excepción. Después de este paso, no recibirás notificaciones sobre el malware detectado.

Realización de varias manipulaciones complicadas en la configuración de seguridad del sistema. El virus desactiva no solo un mecanismo de seguridad visible, sino que también desactiva los métodos que utiliza el sistema para prevenir la ejecución de malware. Bajo este término me refiero a la prohibición de ejecutar scripts VBS, macros de MS Office desactivados por defecto o facilidades de edición remota del registro.

Extracción de contraseñas. Los usuarios que utilizan una cuenta local de Windows pueden perder sus credenciales. La contraseña de la cuenta local se almacena en una área separada del proceso winlogon en forma encriptada. El virus puede llamar fácilmente a la función de descifrado y obtener la contraseña de tu cuenta, así como las contraseñas de todos los usuarios de tu PC y red local.

Technical details

Información de archivo:

crc32: BB067C54md5: c3defbd7fffd387d09be5347ec1a83a1name: dor.exesha1: ebc54f115ef8f632c6b46e72fddab8c9ba383ff3sha256: 189464e30cbebaec6a543baaf35c24a2d0f44143fc6992014c81780563c0984asha512: 1796986c67528a0d02149abee0f1548551db6708cdf8affd79b3019a30c66fdf37b11abd19e4b0c055b88d1f8caa6c316cf27f96466bb59672415f120f492383ssdeep: 24576:E8DmVchRKPN6ESo+0JB2XIweCpI9Z2UBfVYhzZFQ4mB6tQJ:gARKPN6ESz0nw5pI9ZTfVIXQAqJtype: PE32 executable (GUI) Intel 80386, for MS WindowsInformación sobre la versión:

LegalCopyright: Copyright xa9 2000 - 2014 KG and its LicensorsInternalName: Mrale DetectableFileVersion: 5.7.4.7CompanyName: NoVirusThanks Company SrlLegalTrademarks: Copyright xa9 2000 - 2014 KG and its LicensorsComments: Sculatr 2500 AesProductName: Mrale DetectableProductVersion: 5.7.4.7FileDescription: Sculatr 2500 AesTranslation: 0x0409 0x04b0

Trojan:Win32/Casdet!rfn también conocido como:

| GridinSoft | Trojan.Ransom.Gen |

| MicroWorld-eScan | Trojan.GenericKD.41899419 |

| FireEye | Generic.mg.c3defbd7fffd387d |

| CAT-QuickHeal | Trojan.Chapak |

| McAfee | Artemis!C3DEFBD7FFFD |

| Malwarebytes | Spyware.Vidar |

| Zillya | Trojan.Kryptik.Win32.1794435 |

| Sangfor | Malware |

| K7AntiVirus | Trojan ( 00559c111 ) |

| Alibaba | Trojan:Win32/Chapak.d8c8bbfe |

| K7GW | Trojan ( 00559c111 ) |

| CrowdStrike | win/malicious_confidence_90% (W) |

| Invincea | heuristic |

| BitDefenderTheta | Gen:NN.ZexaF.32519.mz0@aSC2ukhi |

| Symantec | Trojan.Gen.MBT |

| APEX | Malicious |

| Avast | Win32:Malware-gen |

| GData | Trojan.GenericKD.41899419 |

| Kaspersky | Trojan.Win32.Chapak.eatw |

| BitDefender | Trojan.GenericKD.41899419 |

| NANO-Antivirus | Trojan.Win32.Chapak.gdndpe |

| AegisLab | Trojan.Multi.Generic.4!c |

| Rising | [email protected] (RDML:xkjjshEts+8//lcMJjLh/g) |

| Endgame | malicious (high confidence) |

| Sophos | Mal/Generic-S |

| Comodo | Malware@#3v13sehq3v075 |

| F-Secure | Trojan.TR/AD.MalwareCrypter.qbunp |

| DrWeb | Trojan.PWS.Stealer.24298 |

| VIPRE | Trojan.Win32.Generic!BT |

| TrendMicro | TROJ_GEN.R020C0WJH19 |

| McAfee-GW-Edition | BehavesLike.Win32.Generic.tc |

| Emsisoft | Trojan.GenericKD.41899419 (B) |

| Ikarus | Trojan-Ransom.GandCrab |

| Cyren | W32/Trojan.DIWJ-1219 |

| Webroot | W32.Chapak.Eatw |

| Avira | TR/AD.MalwareCrypter.qbunp |

| Antiy-AVL | Trojan/Win32.Chapak |

| Microsoft | Trojan:Win32/Casdet!rfn |

| Arcabit | Trojan.Generic.D27F559B |

| ZoneAlarm | Trojan.Win32.Chapak.eatw |

| AhnLab-V3 | Trojan/Win32.Chapak.C3517361 |

| Acronis | suspicious |

| ALYac | Trojan.Agent.Casur |

| MAX | malware (ai score=87) |

| Ad-Aware | Trojan.GenericKD.41899419 |

| Cylance | Unsafe |

| Panda | Trj/CI.A |

| ESET-NOD32 | a variant of Win32/Injector.EIOZ |

| TrendMicro-HouseCall | TROJ_GEN.R020C0WJH19 |

| Fortinet | W32/Chapak.EATW!tr |

| AVG | Win32:Malware-gen |

| Paloalto | generic.ml |

| Qihoo-360 | HEUR/QVM10.2.91A3.Malware.Gen |

¿Cómo eliminar el virus Trojan:Win32/Casdet!rfn?

Las aplicaciones no deseadas suelen venir acompañadas de otros virus y programas espía. Estas amenazas pueden robarle las credenciales de su cuenta o pedir un rescate por sus documentos.

Razones por las que recomendaría GridinSoft1

Una excelente manera de lidiar con el reconocimiento y eliminación de amenazas es utilizando Gridinsoft Anti-Malware. Este programa escaneará tu PC, encontrará y neutralizará todos los procesos sospechosos.2.

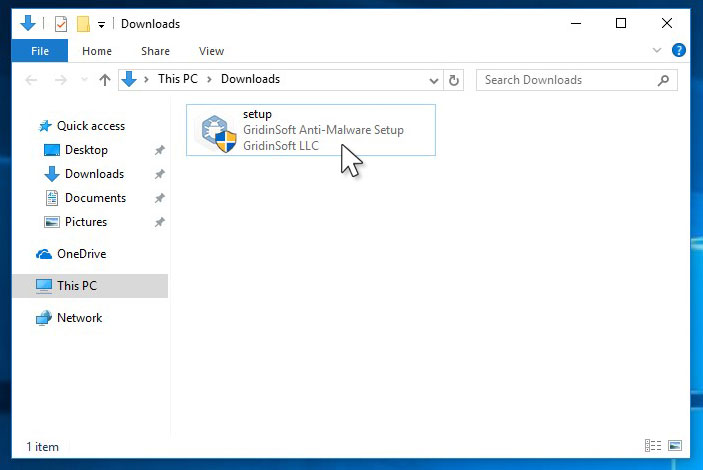

Descargar GridinSoft Anti-Malware.

Puede descargar GridinSoft Anti-Malware haciendo clic en el botón de abajo:

Ejecute el archivo de instalación.

Cuando el archivo de instalación haya terminado de descargarse, haga doble clic en el archivo install-antimalware-fix.exe para instalar GridinSoft Anti-Malware en su sistema.

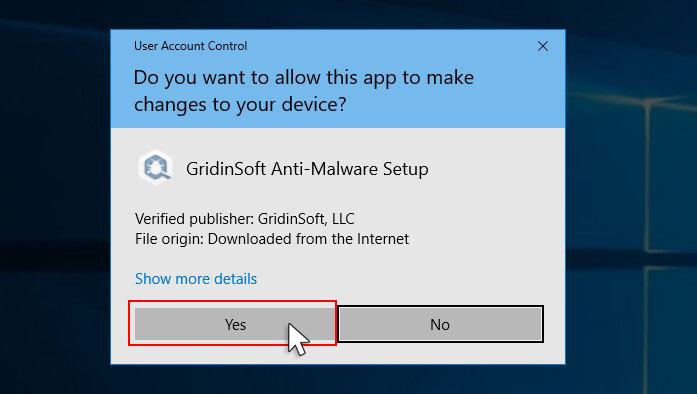

Un Control de cuentas de usuario le pregunta si desea permitir que GridinSoft Anti-Malware realice cambios en su dispositivo. Por lo tanto, usted debe hacer clic en “Sí” para continuar con la instalación.

.

Pulse el botón “Instalar”.

Una vez instalado, Anti-Malware se ejecutará automáticamente.

Espere a que finalice el análisis antimalware.

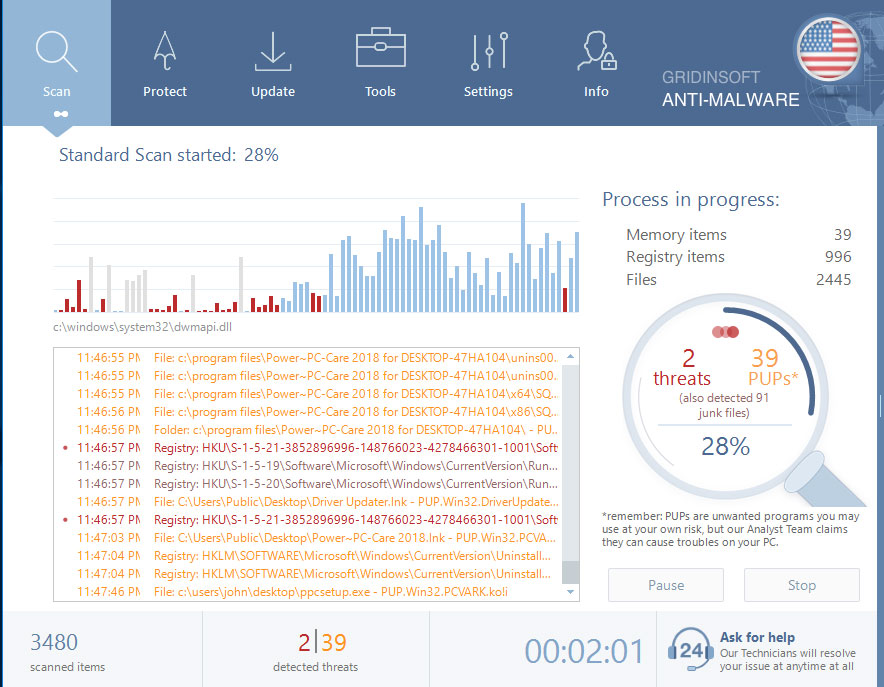

GridinSoft Anti-Malware comenzará automáticamente a escanear tu sistema en busca de archivos Trojan:Win32/Casdet!rfn y otros programas maliciosos. Este proceso puede tardar de 20 a 30 minutos, por lo que te sugiero que verifiques periódicamente el estado del escaneo.

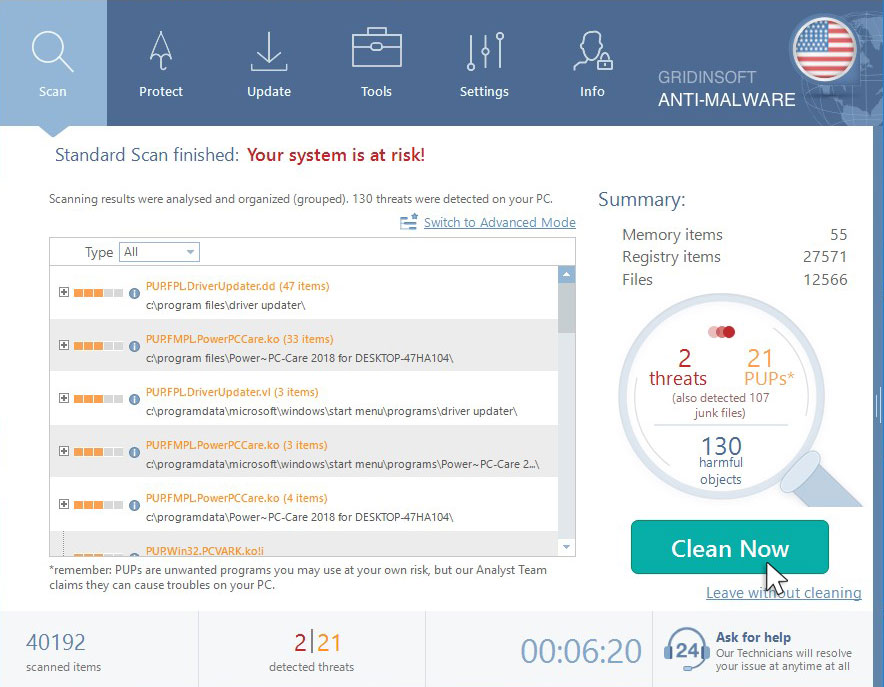

Haga clic en “Limpiar ahora”.

Cuando el escaneo haya terminado, verás la lista de infecciones que GridinSoft Anti-Malware ha detectado. Para eliminarlas, haz clic en el botón “Limpiar ahora” en la esquina derecha.

¿Está usted protegido?

GridinSoft Anti-Malware escaneará y limpiará su PC de forma gratuita durante el periodo de prueba. La versión gratuita ofrece protección en tiempo real durante los 2 primeros días. Si quieres estar totalmente protegido en todo momento – Puedo recomendar que usted compra una versión completa:

Si la guía no te ayuda a eliminar Trojan:Win32/Casdet!rfn, siempre puedes pedir ayuda dejando un comentario. Estaré encantado de ayudarte.

References

- Reseña de GridinSoft Anti-Malware del sitio HowToFix: https://howtofix.guide/gridinsoft-anti-malware/

- Más información sobre los productos de GridinSoft: https://gridinsoft.com/comparison

Leave a Comment