Reig virus es una familia DJVU de infecciones de tipo ransomware. 1 El ransomware encripta archivos personales importantes (videos, fotos, documentos). Los archivos infectados se pueden rastrear mediante una extensión “.reig” específica. En esta guía, intentaré ayudarte a eliminar Omfl ransomware de forma gratuita. Como beneficio adicional, lo ayudaré a descifrar y restaurar sus archivos cifrados.

Virus Reig

☝️ Reig puede identificarse correctamente como una infección de tipo ransomware STOP/DJVU.

Reig ransomware

🤔 El ransomware Reig es un malware que se origina en la familia de ransomware DJVU / STOP. Su propósito principal es cifrar archivos que son importantes para usted. Después de eso, el virus ransomware Reig solicita a sus víctimas una tarifa de rescate ($490 – $980) en BitCoin.

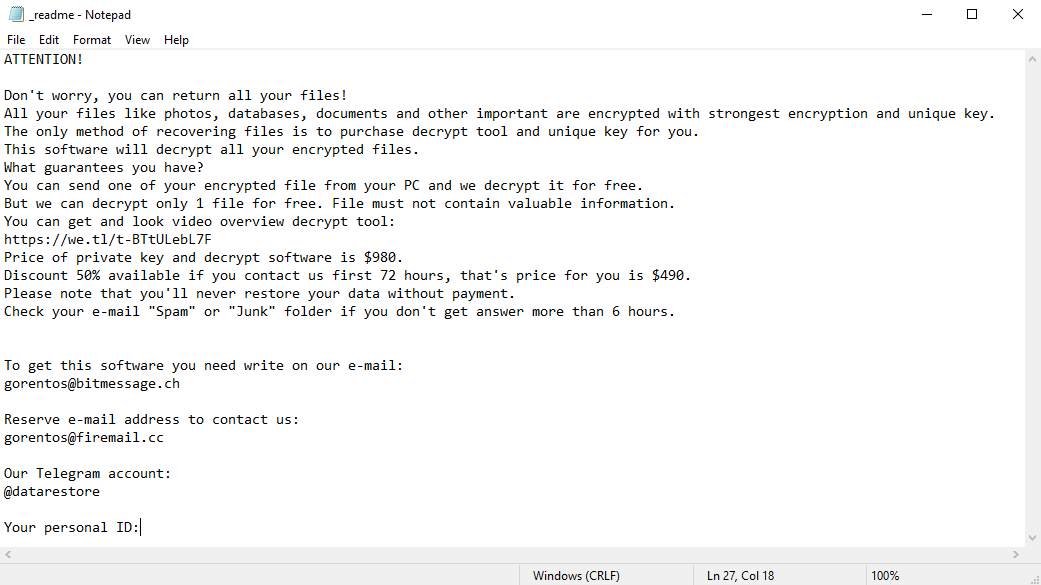

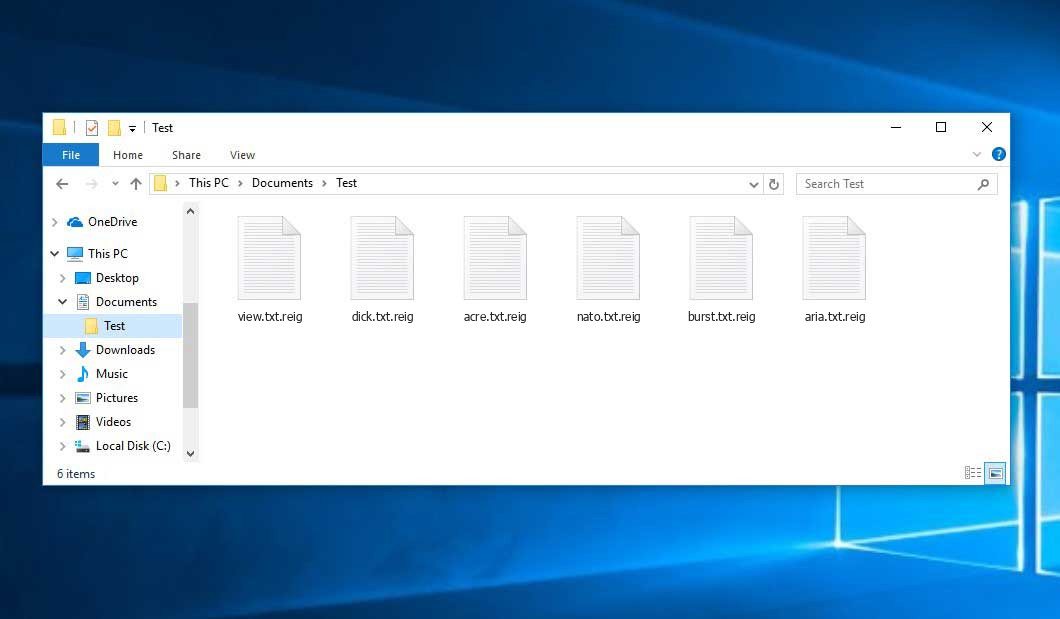

El virus Reig es básicamente similar a otro de la misma familia: Ribd, Cadq, Ygkz. Cifró todos los tipos de archivos populares. Por tanto, los usuarios no pueden utilizar sus propios documentos o fotografías. Esta versión de ransomware agrega su propia extensión “.reig” a todos los archivos cifrados. Por ejemplo, el archivo “video.avi” se modificará en “video.avi.reig”. Tan pronto como el cifrado se logra con éxito, el virus crea un archivo específico “_readme.txt” y lo coloca en todas las carpetas que contienen los archivos modificados.

| Familia de ransomware3 | DJVU/STOP4 ransomware |

| Extensión | .reig |

| Nota de ransomware | _readme.txt |

| Rescate | De $ 490 a $ 980 (en Bitcoins) |

| Contacto | [email protected], [email protected] |

| Detección5 | Win64/Filecoder.BO, Win32/Kryptik.HJWA, MSIL/TrojanDropper.Agent.DRX |

| Síntomas |

|

Este texto que solicita el pago es para recuperar archivos mediante la clave de descifrado:

La alerta aterradora que exige a los usuarios pagar el rescate para descifrar los datos codificados contiene estas advertencias frustrantes

El algoritmo de criptografía utilizado por la familia DJVU es AES-256. Entonces, si sus archivos se cifraron con una clave de descifrado específica, que es totalmente distinta y no hay otras copias. La triste realidad es que es imposible restaurar la información sin la clave única disponible.

En caso de que el ransomware funcionara en modo en línea, es imposible que obtenga acceso a la clave AES-256. Se almacena en un servidor distante propiedad de los delincuentes que distribuyen el virus Reig.

Para recibir la clave de descifrado, el pago debe ser de $ 980. Para obtener los detalles del pago, el mensaje anima a las víctimas a que se pongan en contacto con los fraudes por correo electrónico ([email protected]) o por Telegram.

ATTENTION! Don't worry, you can return all your files! All your files like photos, databases, documents and other important are encrypted with strongest encryption and unique key. The only method of recovering files is to purchase decrypt tool and unique key for you. This software will decrypt all your encrypted files. What guarantees you have? You can send one of your encrypted file from your PC and we decrypt it for free. But we can decrypt only 1 file for free. File must not contain valuable information. You can get and look video overview decrypt tool: https://we.tl/t-WJa63R98Ku Price of private key and decrypt software is $980. Discount 50% available if you contact us first 72 hours, that's price for you is $490. Please note that you'll never restore your data without payment. Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours. To get this software you need write on our e-mail: [email protected] Reserve e-mail address to contact us: [email protected] Your personal ID: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

La siguiente imagen ofrece una visión clara de cómo se ven los archivos con la extensión “.reig”:

No pague por Reig Ransomware.

Por favor, intente utilizar las copias de seguridad disponibles o la herramienta Decrypter

El archivo _readme.txt también indica que los propietarios de las computadoras deben ponerse en contacto con los representantes de Reig durante 72 horas a partir del momento en que se cifraron los archivos. Con la condición de ponerse en contacto dentro de las 72 horas, los usuarios recibirán un descuento del 50%. Por lo tanto, el monto del rescate se reducirá al mínimo a $ 490). Sin embargo, no pagues el rescate.

Le recomiendo encarecidamente que no se ponga en contacto con estos fraudes y no pague. Una de las soluciones de trabajo más reales para recuperar los datos perdidos, simplemente usando las copias de seguridad disponibles, o use Decrypter herramienta.

La peculiaridad de todos estos virus aplica un conjunto similar de acciones para generar la clave de descifrado única para recuperar los datos cifrados.

Por lo tanto, a menos que el ransomware se encuentre todavía en la etapa de desarrollo o posea algunas fallas difíciles de rastrear, la recuperación manual de los datos cifrados es algo que no puede realizar. La única solución para evitar la pérdida de sus datos valiosos es realizar copias de seguridad de sus archivos cruciales con regularidad.

Tenga en cuenta que incluso si mantiene dichas copias de seguridad con regularidad, deben colocarse en una ubicación específica sin holgazanear, sin estar conectadas a su estación de trabajo principal.

Por ejemplo, la copia de seguridad se puede guardar en la unidad flash USB o en algún almacenamiento alternativo de disco duro externo. Opcionalmente, puede consultar la ayuda del almacenamiento de información en línea (en la nube).

No hace falta mencionar que cuando mantiene sus datos de respaldo en su dispositivo común, es posible que estén cifrados de manera similar, así como otros datos.

Por esta razón, ubicar la copia de seguridad en su PC principal seguramente no es una buena idea.

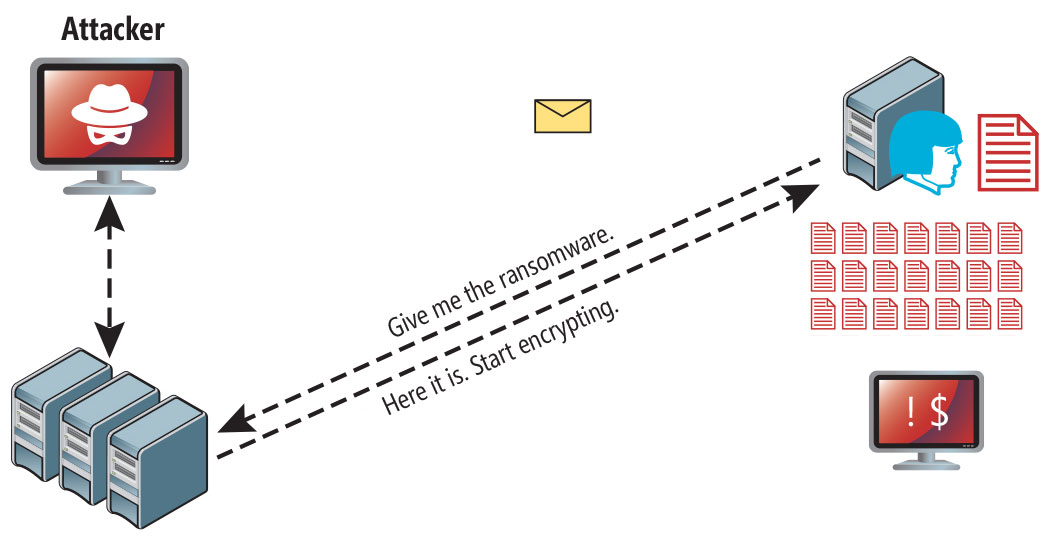

¿Cómo fui infectado?

Reig tiene varios métodos para incorporar en su sistema. Pero realmente no importa qué método haya tenido lugar en su caso.

Crackithub[.]com, kmspico10[.]com, crackhomes[.]com, piratepc[.]net — sitios que distribuyen Reig Ransomware. Este virus puede infectar cualquier PC descargado de sus sitios.

Otros sitios similares:

xxxxs://crackithub[.]com/adobe-acrobat-pro/ xxxxs://crackithub[.]com/easyworship-7-crack/ xxxxs://kmspico10[.]com/ xxxxs://kmspico10[.]com/office-2019-activator-kmspico/ xxxxs://piratepc[.]net/category/activators/ xxxxs://piratepc[.]net/startisback-full-cracked/

Ataque .reig tras un intento de phishing exitoso.

- instalación oculta junto con otras aplicaciones, especialmente las utilidades que funcionan como freeware o shareware;

- enlace dudoso en correos electrónicos no deseados que llevan al instalador de Reig;

- recursos de alojamiento gratuitos en línea;

- el uso de recursos peer-to-peer (P2P) ilegales para descargar software pirateado.

Hubo casos en los que el virus Reig se disfrazó como una herramienta legítima, por ejemplo, en los mensajes que exigían iniciar algún software no deseado o actualizaciones del navegador. Por lo general, esta es la forma en que algunos fraudes en línea tienen como objetivo forzarlo a instalar el ransomware Reig manualmente, haciéndolo participar directamente en este proceso.

Seguramente, la alerta de actualización falsa no indicará que realmente va a inyectar el ransomware Reig. Esta instalación se ocultará bajo alguna alerta que menciona que supuestamente debería actualizar Adobe Flash Player o algún otro programa dudoso.

Por supuesto, las aplicaciones agrietadas también representan el daño. El uso de P2P es ilegal y puede resultar en la inyección de malware grave, incluido el ransomware Reig.

En resumen, ¿qué puede hacer para evitar la inyección del ransomware Reig en su dispositivo? Aunque no existe una garantía del 100% para evitar que su PC se dañe, hay ciertos consejos que quiero darle para evitar la penetración de Reig. Debe tener cuidado al instalar software gratuito hoy.

Asegúrese de leer siempre lo que ofrecen los instaladores además del programa gratuito principal. Evite abrir archivos adjuntos de correo electrónico dudosos. No abra archivos de destinatarios desconocidos. Por supuesto, su programa de seguridad actual debe estar siempre actualizado.

El malware no habla abiertamente sobre sí mismo. No se mencionará en la lista de sus programas disponibles. Sin embargo, estará enmascarado bajo algún proceso malicioso que se ejecuta regularmente en segundo plano, a partir del momento en que inicie su computadora.

¿Cómo eliminar el virus Reig?

Además de codificar los archivos de una víctima, la infección Reig también ha comenzado a instalar el Azorult Spyware en el sistema para robar credenciales de cuentas, billeteras de criptomonedas, archivos de escritorio y más.6

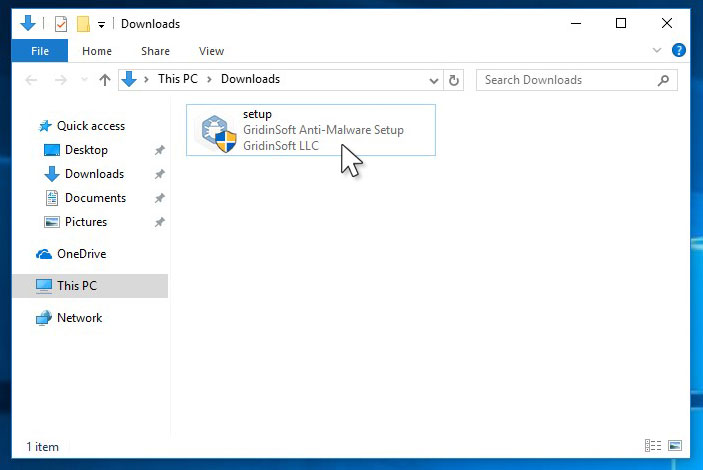

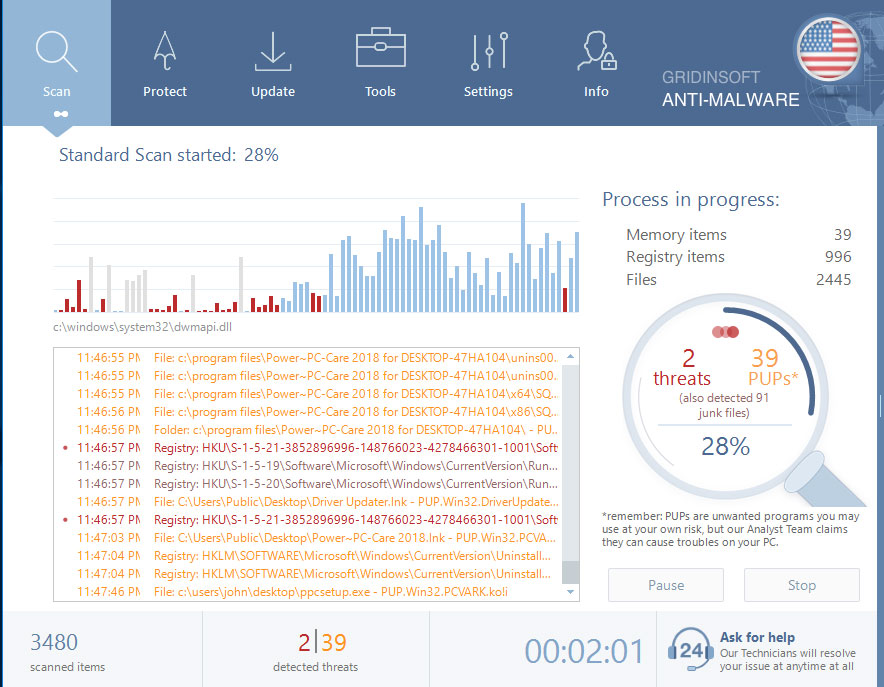

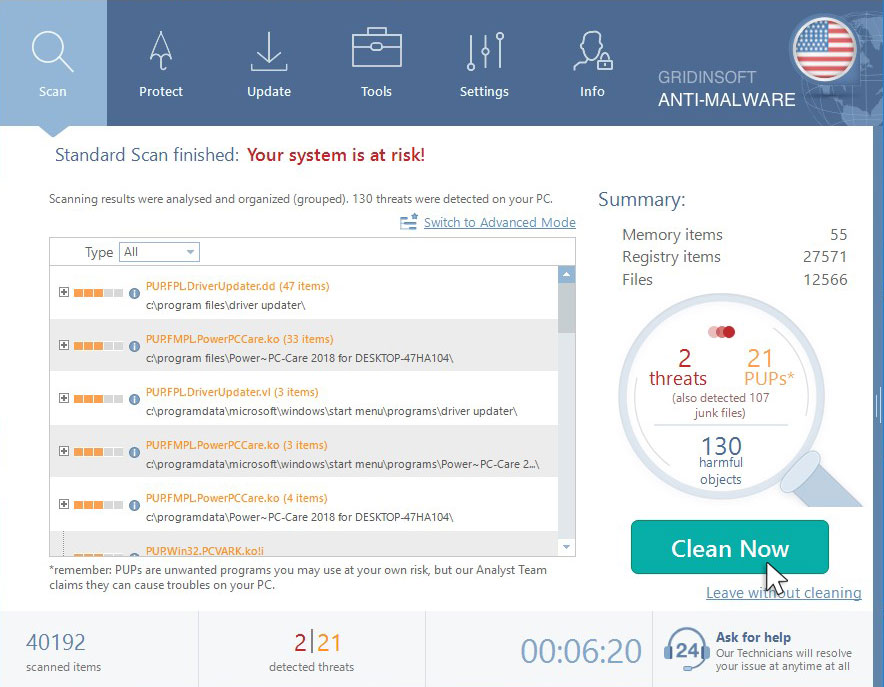

Razones por las que recomendaría GridinSoft7

Descargar herramienta de eliminación.

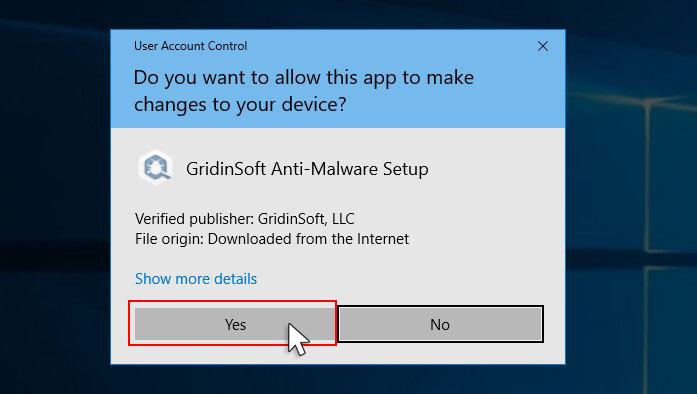

Ejecute el archivo de instalación.

Presione el botón “Instalar”.

Una vez instalado, Anti-Malware se ejecutará automáticamente.

Espere a que se complete el análisis de Anti-Malware.

Haga clic en “Limpiar ahora”.

Asesino de troyanos para casos especiales

En algunos casos, Reig ransomware puede bloquear la ejecución de archivos de instalación de diferentes programas anti-malware. En esta situación, debe utilizar la unidad extraíble con una herramienta antivirus preinstalada.

¿Cómo descifrar archivos .reig?

Solución de restauración para grandes “ archivos .reig “

Intente eliminar la extensión .reig en algunos archivos GRANDES y ábralos. O el ransomware Reig leyó y no cifró el archivo, o falló y no agregó el marcador de archivo. Si sus archivos son muy grandes (2GB+), lo último es lo más probable. Por favor, avíseme en los comentarios si eso le funciona.

Las extensiones más nuevas se lanzaron a fines de agosto de 2019 después de que los delincuentes hicieron cambios. Esto incluye Cosd, Plam, Pola, etc.

Como resultado de los cambios realizados por los delincuentes, STOPDecrypter ya no es compatible. Se ha eliminado y reemplazado con Emsisoft Decryptor para STOP Djvu Ransomware desarrollado por Emsisoft y Michael Gillespie.

Puede descargar la herramienta de descifrado gratuita aquí: Decryptor para STOP Djvu.

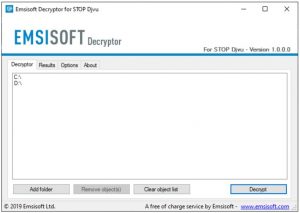

Descarga y ejecuta la herramienta de descifrado.

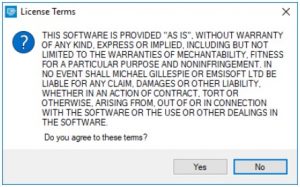

Asegúrese de iniciar la utilidad de descifrado como administrador. Debe aceptar los términos de la licencia que aparecerán. Para ello, haga clic en el botón “Sí“:

Tan pronto como acepte los términos de la licencia, aparecerá la interfaz de usuario principal del descifrador:

Seleccione carpetas para el descifrado.

Según la configuración predeterminada, el descifrador completará automáticamente las ubicaciones disponibles para descifrar las unidades actualmente disponibles (las conectadas), incluidas las unidades de red. Se pueden seleccionar ubicaciones adicionales (opcionales) con la ayuda del botón “Agregar”.

Los descifradores normalmente sugieren varias opciones considerando la familia de malware específica. Las opciones posibles actuales se presentan en la pestaña Opciones y se pueden activar o desactivar allí. Puede encontrar una lista detallada de las Opciones actualmente activas a continuación.

Haga clic en el botón “Descifrar”.

Tan pronto como agregue todas las ubicaciones deseadas para el descifrado en la lista, haga clic en el botón “Descifrar” para iniciar el procedimiento de descifrado.

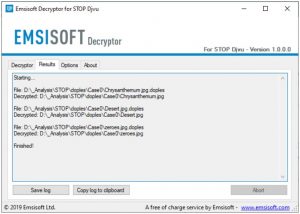

Tenga en cuenta que la pantalla principal puede convertirlo en una vista de estado, lo que le permite conocer el proceso activo y las estadísticas de descifrado de sus datos:

El descifrador le notificará tan pronto como se complete el procedimiento de descifrado. Si necesita el informe para sus documentos personales, puede guardarlo eligiendo el botón “Guardar registro”. Tenga en cuenta que también es posible copiarlo directamente en su portapapeles y pegarlo en correos electrónicos o mensajes aquí si es necesario.

Emsisoft Decryptor puede mostrar diferentes mensajes después de un intento fallido de restaurar sus archivos .reig:

✓ Error: Unable to decrypt file with ID: [your ID]

✓ No key for New Variant online ID: [your ID]

Notice: this ID appears to be an online ID, decryption is impossible

✓ Result: No key for new variant offline ID: [example ID]

This ID appears to be an offline ID. Decryption may be possible in the future.

Pueden pasar algunas semanas o meses hasta que la clave de descifrado se encuentre y se cargue en el descifrador. Siga las actualizaciones relacionadas con las versiones descifrables de DJVU aquí.

✓ Remote name could not be resolved

¿Cómo restaurar archivos .reig?

En algunos casos, Reig ransomware no es la perdición para sus archivos …

La característica del mecanismo de encriptación de Reig ransomware es la siguiente: encripta cada archivo byte a byte, luego guarda una copia del archivo, eliminando (¡y ¡sin anular !) El archivo original. Por lo tanto, la información de la ubicación del archivo en el disco físico se pierde, pero el archivo original no se elimina del disco físico. La celda, o el sector donde se almacenó este archivo, aún puede contener este archivo, pero el sistema de archivos no lo enumera y puede sobrescribirse con datos que se hayan cargado en este disco después de la eliminación. Por lo tanto, es posible recuperar sus archivos utilizando un software especial.

Recuperar sus archivos con PhotoRec

PhotoRec es un programa de código abierto, que se creó originalmente para la recuperación de archivos de discos dañados o para la recuperación de archivos en caso de que se eliminen. Sin embargo, con el paso del tiempo, este programa tiene la capacidad de recuperar archivos de 400 extensiones diferentes. Por lo tanto, se puede utilizar para la recuperación de datos después del ataque de ransomware

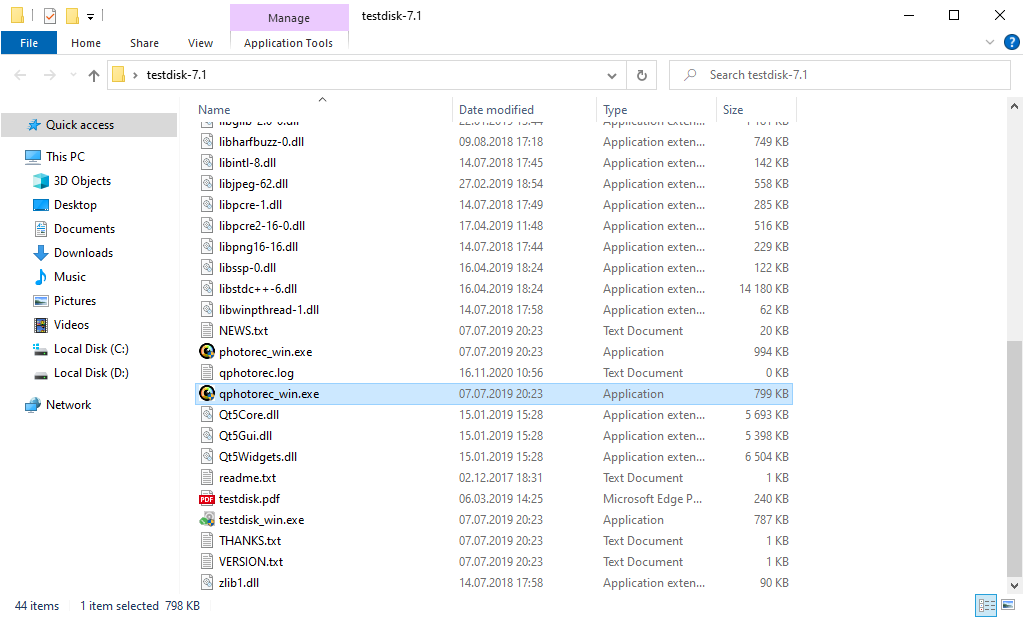

Al principio, debe descargar esta aplicación. Es 100% gratis, pero el desarrollador afirma que no hay garantía de que se recuperen sus archivos. PhotoRec se distribuye en un paquete con otra utilidad del mismo desarrollador: TestDisk. El archivo descargado tendrá el nombre TestDisk, pero no se preocupe. Los archivos PhotoRec están dentro.

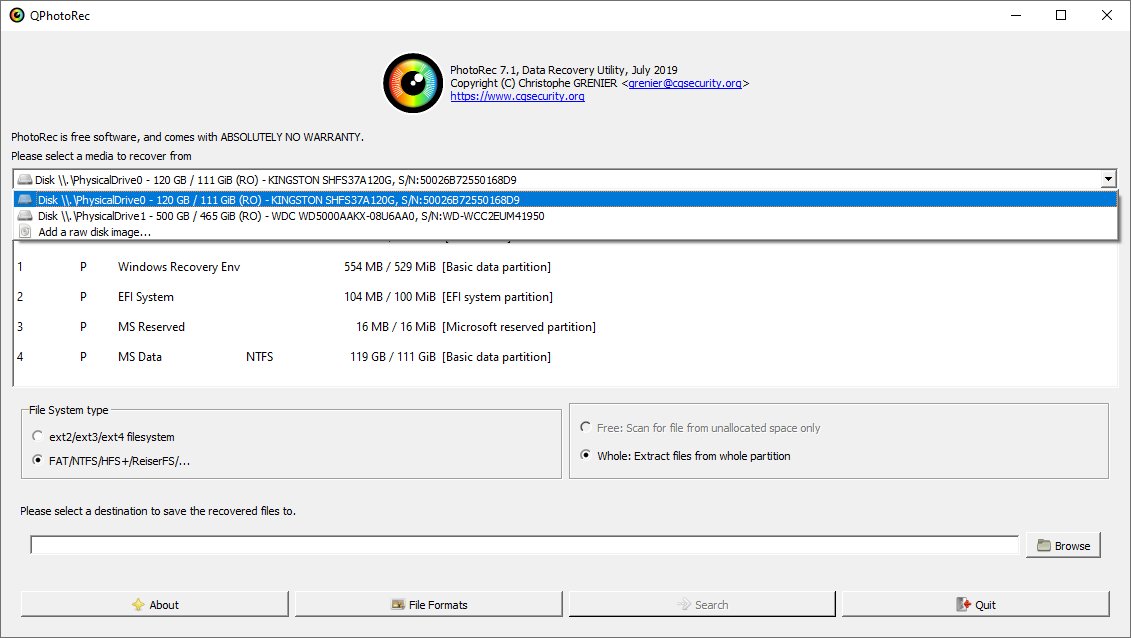

Después del lanzamiento, verá la pantalla que le muestra la lista completa de sus espacios en disco. Sin embargo, esta información probablemente sea inútil, porque el menú requerido se coloca un poco más arriba. Haga clic en esta barra, luego elija el disco que fue atacado por ransomware.

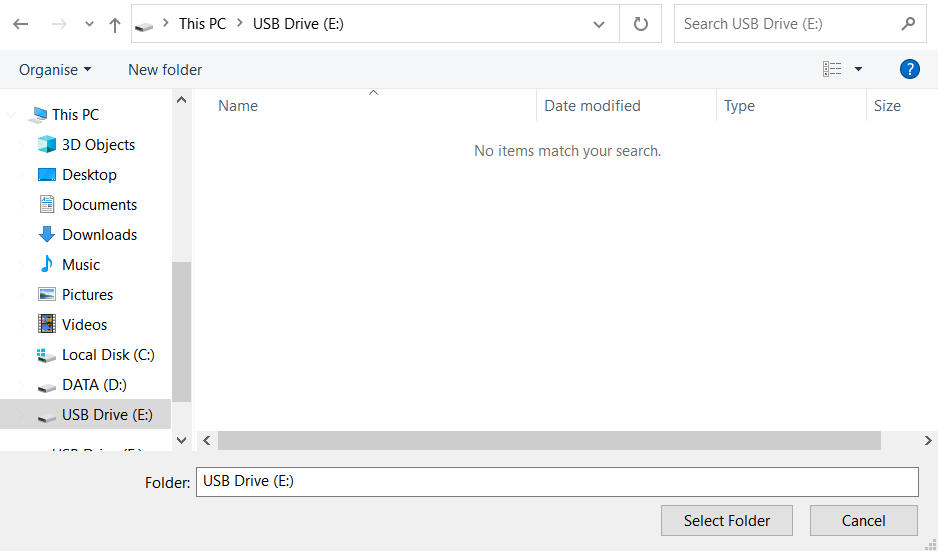

Después de elegir el disco, debe elegir la carpeta de destino para los archivos recuperados. Este menú está ubicado en la parte inferior de la ventana de PhotoRec. La mejor decisión es exportarlos a una unidad USB o cualquier otro tipo de disco extraíble.

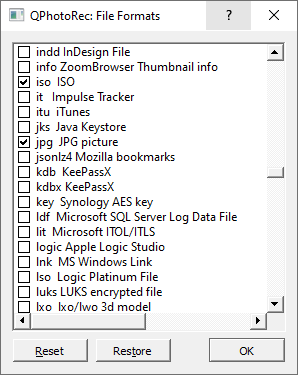

Luego, debe especificar los formatos de archivo. Esta opción también se encuentra en la parte inferior. Como se mencionó, PhotoRec puede recuperar los archivos de aproximadamente 400 formatos diferentes.

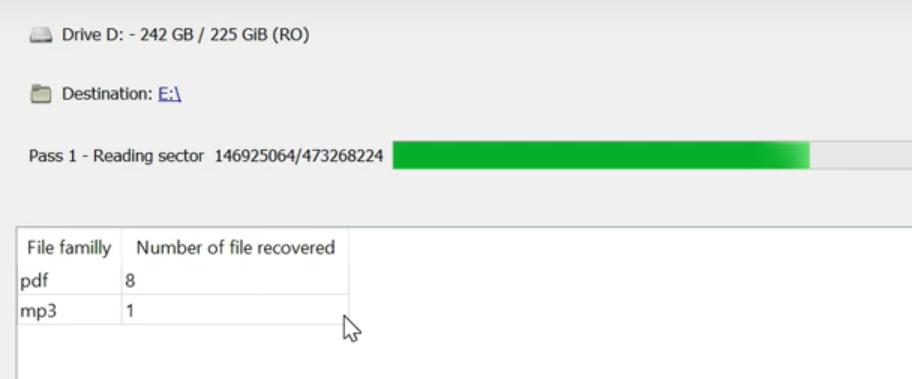

Finalmente, puede iniciar la recuperación de archivos presionando el botón “Buscar”. Verá la pantalla donde se muestran los resultados del escaneo y la recuperación.

Puede encontrar la guía de video de recuperación de archivos Reig aquí

Preguntas frecuentes

Guía de video

Es mi video tutorial favorito: Cómo usar GridinSoft Anti-Malware y Emsisoft Decryptor para corregir infecciones de ransomware.

Necesito tu ayuda para compartir este artículo.

Es tu turno de ayudar a otras personas. He escrito esta guía para ayudar a usuarios como tú. Puede usar los botones a continuación para compartir esto en sus redes sociales favoritas Facebook, Twitter o Reddit.

Brendan SmithReferences

- Infección de tipo ransomware: https://en.wikipedia.org/wiki/Ransomware

- Twitter: https://twitter.com/demonslay335

- Mis archivos están encriptados por ransomware, ¿qué debo hacer ahora?

- Acerca de DJVU (STOP) Ransomware.

- Enciclopedia de amenazas.

- Vulnerabilidad de contraseñas de Windows (Mimikatz HackTool): https://howtofix.guide/mimikatz-hacktool/

![]() Inglés

Inglés ![]() Alemán

Alemán ![]() Japonés

Japonés ![]() Portugués, Brasil

Portugués, Brasil ![]() Francés

Francés ![]() Turco

Turco ![]() Chino tradicional

Chino tradicional ![]() Coreano

Coreano ![]() Indonesio

Indonesio

Leave a Comment