En este tutorial, le daremos instrucciones sobre “Cómo desactivar la autenticación NTLM en Windows 10”. Se le guiará con recomendaciones sencillas para hacerlo. Comencemos la historia.

¿Cuál es el propósito de la “autenticación NTLM” en Windows 10?

Autenticación NTLM1 en Windows 10: NTLM es un administrador de LAN de nueva tecnología. Es un paquete especial para los protocolos de seguridad que presenta Microsoft con el fin de autenticar la identidad de los clientes y defender la integridad y confidencialidad de sus acciones. Esta tecnología se basa en el protocolo de desafío-respuesta para confirmar al cliente sin la necesidad de proporcionar una contraseña.

NTLM autentica a los clientes mediante un método de desafío-respuesta. Dicho proceso tiene tres mensajes, como el mensaje de negociación del cliente, el mensaje de desafío del servidor y el mensaje de autenticación del usuario. Sin embargo, debido a las vulnerabilidades conocidas, NTLM todavía se implementa ampliamente incluso en sistemas nuevos con el fin de mantener la compatibilidad con clientes y servidores heredados.

No obstante, NLTM es compatible con Microsoft; sin embargo, ha sido sustituido por “Kerberos”2 como protocolo de autenticación principal en Windows 2000 y en todos los demás dominios de Active Directory (AD). En caso de que no haya oído hablar de él, “Kerberos” es un protocolo de autenticación que sustituyó a NTLM como las utilidades de autenticación principales / comunes en la versión 2000 de Windows y todas las versiones posteriores. La diferencia común entre el protocolo “Kerberos” y el protocolo “NTLM” es si las contraseñas están cifradas o cifradas. NTLM se basa en el “hash de contraseñas”, una función unidireccional que genera una cadena de texto en un archivo de entrada, sin embargo, “Kerberos” se basa en el cifrado, una función bidireccional que codifica y desbloquea los datos mediante claves de cifrado y descifrado.

Problemas con el protocolo NTLM:

- Contraseña guardada El hash en la memoria del servicio LSA se puede obtener fácilmente mediante varias utilidades como mimikatz, y luego se puede aplicar la contraseña hash para ataques posteriores.

- Las contraseñas débiles o triviales son otro factor para los problemas del protocolo NTLM.

- La falta de autenticación mutua entre el servidor y el cliente que conduce a los ataques de interceptación de datos y al acceso no autorizado a los datos de la red.

- Otras fugas o problemas de NTLM.

Además, NTLM se basa en un protocolo de enlace de tres vías entre el cliente y el servidor para autenticar al cliente, mientras que Kerberos se basa en un procedimiento bidireccional que se entrega mediante un servicio de generación de tickets o una instalación de distribución de claves. El protocolo NTLM fue expuesto ante ciertos riesgos de seguridad y fugas de seguridad conocidas o problemas relacionados con el hash y el procesamiento de contraseñas.

El protocolo NLTM, en cambio, se asegura de que las contraseñas en el servidor y los controladores de dominio no estén “saladas”. Implica que no puede agregar ninguna cadena aleatoria de caracteres a la contraseña hash para evitar eventualmente que intente descifrarla. Dicha vulnerabilidad podría permitir a los atacantes o fraudes en línea descifrar la contraseña a través de múltiples intentos de inicio de sesión y, debido a una contraseña débil o trivial, eventualmente podrían acceder a la cuenta.

Guía para desactivar la Autenticación NTLM Windows 10 mediante el Editor de Gestión de Políticas de Grupo.

En primer lugar, al administrador del dominio le gustaría estar seguro de que no se permite la aplicación de los protocolos NTLM y LM para la autenticación en el dominio. Puede definir el método de autenticación solicitado mediante la política de dominio (o local).

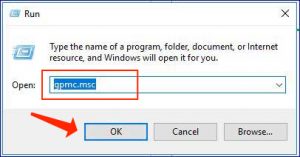

- Aplique la tecla de acceso rápido “Windows + R” en el teclado, especifique “gpmc.msc” en el cuadro de diálogo “Ejecutar” abierto y haga clic en el botón “Aceptar” para iniciar el “Editor de administración de políticas de grupo”.

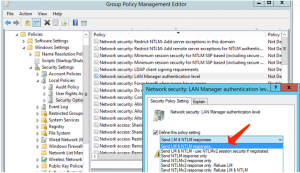

- Vaya a “Configuraciones de la computadora -> Políticas -> Configuración de Windows -> Configuración de seguridad -> Políticas locales -> Opciones de seguridad”.

- Localice la política “Seguridad de red: nivel de autenticación de LAN Manager” y, a continuación, haga doble clic en ella.

- Elija “Enviar solo respuesta NTLMv2”. Rechace la función LM y NTLM ‘en el área / menú desplegable’ Enviar respuestas LM y NTLM ‘para rechazar todas las solicitudes LM y NTLM.

Guía para desactivar la Autenticación NTLM Windows 10 mediante el Editor del Registro.

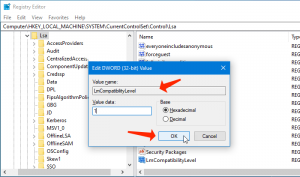

- Aplique la tecla de acceso rápido “Windows + R” en el teclado, especifique “regedit” en el cuadro de diálogo “Ejecutar” que se muestra y haga clic en el botón “Aceptar” para iniciar el “Editor del registro”3.

- Proceda al destino indicado a continuación

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa

- En este punto, haga clic derecho en el área vacía en la sección derecha y elija “Nuevo> DWORD” y nomínelo a “lmCompatibilityLevel”, defina su parámetro en “0 a 5” y presione “Aceptar” para guardar su elección.

- En este punto, la opción 5 como datos de valor corresponde a “Enviar solo respuesta NTLM, rechazar LM y NTLM”. Guarde todas las modificaciones.

Preste atención a esta guía: ¿Cómo elimino el Administrador avanzado de Windows?

Guía para activar el registro de auditoría de autenticación NTLM.

Debe estar convencido de que no quedan programas en el dominio que exijan la aplicación de NTLM, antes de desactivar NTLM completamente en el dominio y obtener también el protocolo “Kerberos”.

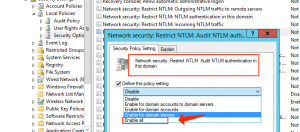

- Inicie el “Editor de administración de políticas de grupo” siguiendo las recomendaciones anteriores, luego proceda a la ruta “Configuraciones de la computadora -> Políticas -> Configuración de Windows -> Configuración de seguridad -> Políticas locales -> Opciones de seguridad”.

- Localice y active la política “Seguridad de red: Restringir NTLM: Auditar la autenticación NTLM en este dominio” y defina su valor en “Habilitar todo”.

- Repita el mismo proceso para activar la política “Seguridad de red: Restringir NTLM: Auditar tráfico NTLM entrante”.

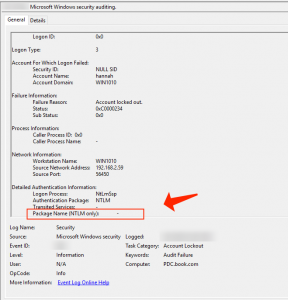

Guía para examinar los eventos de la aplicación de la autenticación NTLM.

Puede encontrar la autenticación NTLM en los registros de aplicaciones y servicios.

- Vaya a “Registros de servicios” y consulte “Microsoft> Windows”.

- Tome el área NTLM del Visor de eventos. En este punto, puede analizar los eventos en cada servidor o llevarlos al recopilador de registros de eventos central de Windows.

- Localice las aplicaciones que utilizan NTLM en el dominio y debe cambiarlas para aplicar “Kerberos” posiblemente mediante SPN.

Considere leer: Eliminar programas potencialmente no deseados.

Guía para restringir completamente NTLM en el dominio de Active Directory.

La autenticación sin NTLM funcionará de manera diferente para cada programa en nuestro dominio, podemos agregar cuentas de clientes al grupo de dominio de “usuarios protegidos”. Tan pronto como finalice la verificación, puede desactivar completamente la autenticación NTLM en su dominio de Windows.

Resumen

Estoy seguro de que este tutorial lo ayudó a desactivar la autenticación NTLM de Windows 10 con la gama de soluciones / enfoques simples. Puede leer y seguir nuestras pautas para hacerlo posible. En caso de que el tutorial definitivamente lo haya ayudado, puede compartir el artículo con otros clientes para ayudarlos. En caso de que tenga alguna propuesta o pregunta, no dude en compartirla en la sección de comentarios a continuación.

User Review

( votes)References

- NT LAN Manager: https://en.wikipedia.org/wiki/NT_LAN_Manager

- Kerberos: https://es.wikipedia.org/wiki/Kerberos

- Registro de Windows: https://es.wikipedia.org/wiki/Registro_de_Windows